Die Cäsar-Verschlüsselung

Einleitung

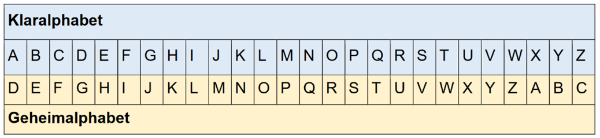

Verschlüssele den Klartext "KRYPTOLOGIE" mit der Cäsar-Verschlüsselung, indem du den zugehörigen Geheimtext in das leere Textfeld schreibst.

Entschlüssele den Geheimtext "ZLU WUHIIHQ XQV XP GUHL XKU LP NLQR", indem du den zugehörigen Klartext in das leere Textfeld schreibst.

Ein Geheimtext wurde mit dem Cäsar-Verfahren verschlüsselt. Dabei wurde zur Verschlüsselung der Schlüssel J=9 verwendet. Gib den Entschlüsselungsschlüssel an, mit dem man durch Anwendung auf den Geheimtext wieder den Klartext erhalten würde.

Gib den einzigen Schlüssel an, der bei dem Cäsar-Verfahren sowohl zur Verschlüsselung von Nachrichten als auch zur Entschlüsselung dieser verwendet werden kann (das heißt: Verschlüsselungsschlüssel = Entschlüsselungsschlüssel).

Die Chiffrierscheibe

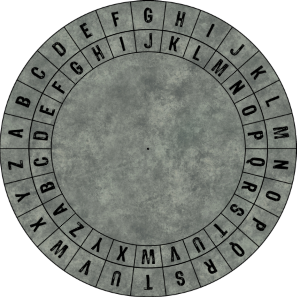

Gib den Schlüssel an, der durch die unten abgebildete Chiffrierscheibe dargestellt wird.

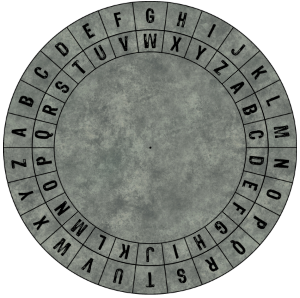

Gib den Schlüssel an, der durch die unten abgebildete Chiffrierscheibe dargestellt wird.

Verschlüssle das Wort "GEHEIM" mit dem Schlüssel K=10 mithilfe der interaktiven Cäsar-Scheibe (siehe oben).

Entschlüssle die Nachricht "WKJ WUCQSXJ", die mit dem Schlüssel Q=16 verschlüsselt wurde. Verwende dafür die interaktive Cäsar-Scheibe (siehe oben).

Zusatzaufgabe

Erkläre, was deiner Meinung nach der Unterschied zwischen dem „Entschlüsseln“ einer Nachricht und dem „Brechen“ bzw. „Knacken“ einer Nachricht“ ist.

Zusatzaufgabe

Während einer Unterrichtsstunde beschließt du spontan einer Klassenkameradin eine geheime verschlüsselte Nachricht zu schicken. Begründe, warum dies mit der Cäsar-Verschlüsselung ohne Weiteres nicht möglich ist.

Zusatzaufgabe

Die Cäsar-Verschlüsselung kann auch als eine Abbildung aufgefasst werden, die jedem Buchstaben aus dem Klaralphabet, einen Buchstaben aus dem Geheimalphabet zuordnet. Dafür fassen wir die Buchstaben des Alphabets zunächst als Zahlen auf, das heißt A=0, B=1, ..., Z=25. Geben Sie die mathematische Funktion für den Schlüssel k=5 an. Tipp: ___________

Die Sicherheit des Cäsar-Verschlüsselungsverfahrens

Versuche die Nachricht "KPL JHLZHY-CLYZJOSBLZZLSBUN PZA LPU HSALZ CLYMHOYLU" zu brechen.

Tipp: https://gc.de/gc/caesar/ (Cäsar-Verschlüsselung online tool)

Versuche die folgende Nachricht zu brechen. Untersuche dafür, wie oft welcher Buchstabe im Geheimtext vorkommt. Erkläre, wie diese Information beim Brechen der Verschlüsselung benutzt werden kann. Tipp: https://gc.de/gc/buchstabenhaeufigkeit/ (Häufigkeitsanalyse) PTYP HPTEPCP XZPRWTNSVPTE, FX OPY EPIE KF PYEDNSWFPDDPWY, TDE KF DNSLFPY, HPWNSPC MFNSDELMP DPSC SLPFQTR GZCVZXXE FYO HPWNSP DPWEPYPC GZCVZXXPY. OLD WTPRE LY OPY PTRPYDNSLQEPY PTYPC DACLNSP. TY OPC OPFEDNSPY DACLNSP VZXXE OPC MFNSDELMP P LX SLPFQTRDEPY GZC FYO OPC MFNSDELMP B DPSC DPWEPY. HPYY LWDZ TY PTYPX EPIE PTY MFNSDELMP DPSC SLPFQTR NZCVZXXE, OLYY TDE OTPDPC HLSCDNSPTYWTNS OPC MFNSDELMP P.

Zusatzaufgabe

Entscheide, ob die folgende Aussage wahr ist.

"Wenn die Caesar-Verschlüsselung

so einfach zu brechen ist, dann verschlüssele ich meinen Klartext einfach

zweimal, dann ist er doppelt so gut geschützt!"

Begründe deine Antwort zur vorigen Aufgabe.

Zusatzaufgabe

Erkläre die folgende Aussage in eigenen Worten.

„Ein sicheres Verschlüsselungsverfahren sollte allein auf der Geheimhaltung des Schlüssels,

nicht auf der Geheimhaltung des Algorithmus basieren."